Как защитить свой смартфон

Содержание:

Мы должны постоянно следить за своим мобильным устройством — это только на первый взгляд тривиальный и очевидный совет. Помните, что потеря (утеря, кража) ноутбука, смартфона или планшета гораздо более вероятна, чем настольного компьютера. Причём потеря мобильного устройства связана не только с его номинальной стоимостью, выраженной в рублях — это «предоставление» постороннему человеку доступа к личным контактам, текстовым сообщениям, фотографиям, файлам и банковскому приложению, которое мы очень часто устанавливаем на мобильные устройства.

Как минимизировать последствия потери смартфона?

- Используйте автоматическую блокировку экрана, например, через 30 секунд. Чтобы разблокировать его, используйте отпечатки пальцев, сканирование лица, сетчатку глаза или другие биометрические функции безопасности, если они доступны.

- Не используйте предсказуемые PIN-коды, например, 1111, 1234, 9876, 2021, год рождения и т. д.

- Не используйте графический ключ для разблокировки устройства — на экране часто появляются полосы, которые помогают воссоздать символ.

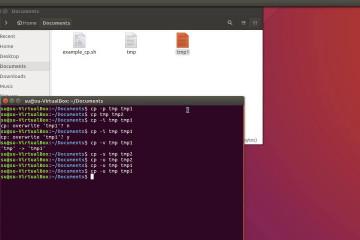

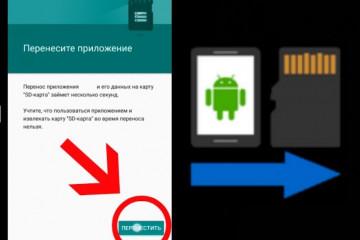

- Мы должны зашифровать память устройства и внешние карты памяти — благодаря этому «похититель» нашего устройства не будет иметь доступа к нашим файлам.

- Включите блокировку SIM-карты с помощью дополнительного PIN-кода.

- Не предоставляйте смартфон третьим лицам ни на мгновение — таким образом, мы минимизируем риск того, что они позвонят на платный номер, что приведёт к дополнительным расходам.

- Включите опцию удалённого местоположения и блокировки устройства — эта опция доступна в системах Android и iOS. Таким образом, после входа в свою учётную запись Google или Apple вы можете включить громкий звуковой сигнал (это позволяет вам определить местонахождение устройства в случае потери), включить определение местоположения, найти устройство и удалённо удалить с него все данные.

Безопасность операционной системы

Помните, что ваш смартфон и планшет — это, по сути компьютер! Эти устройства должны быть защищены от вредоносных программ и защищены так же, как и обычный компьютер. Антивирусное программное обеспечение иногда может защитить от вредоносного воздействия хакеров.

Смартфоны и планшеты обычно имеют встроенную камеру и микрофон — злоумышленник, установив на них вредоносное ПО, может использовать полученные таким образом данные, например, для шантажа.

Устанавливайте приложения из надёжных источников, которые доступны в авторизованных магазинах приложений. Приложения из сторонних магазинов доверенных компаний Google, Apple, Microsoft, Samsung, не проверяются, что увеличивает вероятность сокрытия вредоносного ПО.

Наличие в официальном магазине, к сожалению, также не гарантирует безопасность приложения — особенно в случае магазина Android. Всегда проверяйте имя, разработчика и отзывы о приложении. Часто встречаются вредоносные подделки, маскирующиеся под официальные приложения, особенно очень популярны или которые имеют доступ к платежам.

Отключайте модули беспроводной связи, такие как WiFi, Bluetooth и NFC, когда ими не пользуетесь. Недостаточно отключить видимость имени устройства. Помните, что каждый включённый модуль является дополнительным потенциальным вектором атаки для злоумышленника.

Не используйте открытые, незащищенные или общедоступные сети Wi-Fi. Обычно более безопасным решением будет включение пакетных данных и использование интернета, предоставляемого оператором.

Удалите приложения, которыми не пользуетесь регулярно — чем больше приложений, тем больше шансов найти вредоносное, позволяющее злоумышленнику получить контроль над нашим устройством.

Проверьте разрешения, которые приложение запрашивает при установке — стоит подумать, действительно ли приложению, которое должно быть простой игрой, действительно нужен доступ к контактам, SMS, совершению звонков, местоположению устройства. Если обычное приложение запрашивает администрация устройства, 99% оно вредоносное.

Регулярно обновляйте операционную систему, все установленные приложения и не забывайте устанавливать патчи безопасности.

Смишинг и вишинг, или фишинг в мире мобильных устройств

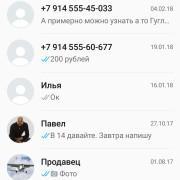

Фишинг выдаёт себя за надёжную компанию, учреждение или человека в переписке по электронной почте, smishing — в переписке по SMS, а vishing — во время телефонного разговора. Если, например, нам звонит человек, который утверждает, что является сотрудником банка, мы должны проверить его, прежде чем предоставлять свои личные данные. Сделаем это, попросив, например, указать место проведения двух последних операций по карте или другую информацию, которая должна быть известна звонившему нам сотруднику банка или другого учреждения.

Всё более распространённая афера заключается в том, чтобы обманом заставить нас подписаться на SMS премиум-класса. Такие сообщения принимают все более сложные формы, например, получатель получает информацию о том, что его номер телефона был добавлен к платной подписке (например, 30 рублей за 1 SMS) — несмотря на то, что он нигде не регистрировался. Мошенничество заключается в том, что при отказе от предполагаемой подписки вы должны заплатить 30 рублей, перейдя по ссылке, предоставленной для подтверждения ваших личных данных. Это делается с помощью поддельного веб-сайта, который создан мошенниками. И заканчивается фишингом данных для входа в банк и кражей средств на нём.

Другой часто практикуемый сценарий атаки — это попытка убедить нас в том, что мы пользуемся определённой службой, от подписки которой мы можем отказаться, отправив SMS на заданный номер. Однако, это SMS активирует другую платную услугу. Если у вас есть сомнения, мы рекомендуем вам связаться с оператором, чтобы заблокировать определённый номер, проверить, подписаны ли мы на платную услугу или навсегда отключить получение премиальных SMS.

К сожалению, это ещё не всё, что может случиться с нами от мошенников — существуют и другие варианты мошенничества, направленные на кражу данных для входа в систему.

Наконец, стоит упомянуть, что существуют такие механизмы, как прямой биллинг и биллинг WAP. Их использование означает, что простой вход на веб-сайт может повлечь за собой дополнительные сборы, которые будут взиматься с нашей учётной записи. Поэтому не стоит открывать все полученные ссылки из неизвестных источников.

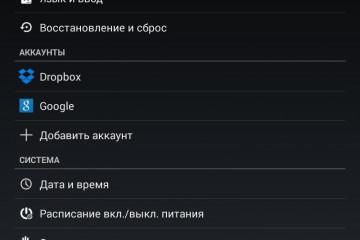

Системы удалённого управления

Такие системы позволяют удалённо настраивать и просматривать интересующие устройства. Управление ими — важная часть безопасной рабочей среды. Очень полезны для поиска украденного или утерянного мобильного устройства.